אנשי חברות האשראי, מומחי אבטחת מידע, בנק ישראל ושאר הציבור בהלם לאחר שפרטים מלאים של אלפי כרטיסי אשראי נגנבו על ידי האקרים סעודיים ופורסמו.

במאמר זה אנסה להסביר כיצד להגן את פרטי כרטיס האשראי ולמנוע דליפת פרטיו.

עד כה נחשב שימוש בכרטיס אשראי באתר אינטרנט כדבר בטוח, ויתרה מכך, אם היו לציבור חששות בתחילת עידן הרכישות המקוונות, הרי שחששות אלה התפוגגו עם השנים ויותר ויותר אנשים הצטרפו למעגל הרוכשים במה שנקרא “עיסקה במסמך חסר”, כלומר עיסקה שבה בעל הכרטיס אינו נדרש להציג את הכרטיס הפיסי או לחתום על שובר רכישה.

למעשה, יותר ויותר עסקאות הנן במסמך חסר ונשאלת השאלה כיצד נשמרים ומוגנים פרטי כרטיסים אלה. התשובה המתבקשת, לאור החדשות האחרונות היא… לא כל כך טוב. לפי מבחן התוצאה, אם מספרם של כל כך הרבה כרטיסים דלף, משהו פגום בתהליך.

גם בעולם הלא מקוון ניתן לשים לב להבדלים בין בתי העסק שנותנים לך קבלה בה מופיע מספר הכרטיס שלך במלואו (ויש כאלה), לעומת אלה שבקבלה, רוב הספרות מופיעות ככוכביות ורק 4 הספרות האחרונות מופיעות. באינטרנט יש רמות שונות של אבטחה אשר בראש ובראשונה נקבעות על ידי החותמת של האתר.

- אתר מאובטח

אתר מאובטח יתחיל בhttps, ואלה המאובטחים עוד יותר יופיע על סרטיפ ירוק. ניתן ללחוץ על הסרטיפיקט ולקבל את פרטיו:

טיפ: גם אתר לא מאובטח עלול להתחזות ככזה. אחת הדרכים לבדוק היא כזו: אם הכתובת היא https://website.com ותכנסו לhttp://website.com אתר מאובטח יפנה אתכם לhttps, בעוד שאתר לא מאובטח, יעלה באופן שהקלדתם (https או https).

אז לפני הכל, לא מוסרים פרטי כרטיס לאתר שאינו מתחיל בhttps וכולל חתימה מאומתת (להבדיל מחתימה שפג תוקפה או שהגורם שהנפיק אותה אינו מוכר). אחד הספקים המוכרים והמהימנים הוא VeriSign, חברה שנרכשה על ידי Symantec.

עכשיו, כדי להציע דרך פשוטה יחסית ועם זאת יעילה לאמוד את הסיכון לפני הקלדת פרטי כרטיס האשראי שלך באתר של חנות מקוונת, אני ממליץ לבדוק את הדברים הבאים:

איזה פרטים נשמרים בביקורים הבאים שלך

נכון שהפריצה המסוכנת ביותר תהיה לבסיס הנתונים של מפעיל האתר, שם שמורים פרטי כרטיסי האשראי במלואם, אולם סכנה נוספת הנה פריצה לחשבונות של משתמשים באתרים אלה. במקרה כזה, הקראקר יהיה חשוף פחות או יותר למה שאתה נחשף אליו כשאתה נכנס עם שם משתמש וסיסמה לגיטימים. אז מה מופיע כשאתה נכנס לפרטי החשבון, ובמיוחד העמודה finance או payment options, וכד’? האם באפשרותך לראות את פרטי כרטיס האשראי בו השתמשת, או שכרטיס זה מופיע בצורה חלקית (למשל כינוי או 4 ספרות אחרונות)? אם הכרטיס מופיע באופן חלקי, יהיה קשה יותר לקראקר להשיג את פרטיו.

האם אתה נדרש להקליד פרט כלשהו לפני רכישה, גם כשפרטי הכרטיס שמורים

באבטחת מידע נעשה שימוש בעקרון לפיו על מנת לפתוח דלת, עליך לספק מידע משני מקורות שונים. למשל משהו שיש לך (לדוגמה: התקן אבטחה פיסי), ומשהו שאתה יודע (לדוגמה: סיסמת כניסה). כאשר למרות שפרטי כרטיס האשראי שמורים, אתה מתבקש להקליד את 3 הספרות שמאחור, קרוב לוודאי שספרות אלה אינן שמורות בבסיס הנתונים של האתר, אלא מאומתות בדרך של אלגוריתם (סודי שידוע רק לקומץ עובדי חברות האשראי הגדולות) שמאמת את 3 הספרות מול מספר הכרטיס כולו.

מי ספק שירותי הסליקה של האתר

אתרי רכישות מקוונות, אינם פועלים ישירות מול חברות האשראי (ויזה, מסטרכרט, וכד’), אלא נעזרות בשירותי חברות שמספקות שירותים אלה. ברוב המקרים פרטי כרטיס האשראי לא נשמרות בחנות אלא אצל אותו ספק, וטוב שכך. בדרך כלל, ברגע הרכישה, אתה מועבר לדף מאובטח של ספק הסליקה, ורואה את השם והלוגו שלו, או Powered By. לדוגמה: PayPal.

השתמש בעצמך בשירותי PayPal או דומה

ברגע שאתה מחזיק חשבון בPayPal, אינך צריך למסור את פרטי כרטיס האשראי שלך בחלק גדול מהרכישות, כל עוד בית העסק מאפשר רכישה דרך PayPal. באופן זה מתווספת שכבת הגנה נוספת, ובמהלך הרכישה אתה מופנה לאתר PayPal, עושה לוג אין, ומאשר את הרכישה (מבלי להכניס את פרטי כרטיס האשראי), וPayPal מאשרים את העיסקה ומחזירים אותך לבית העסק. לאחרונה החלה חברת PayPal לפעול בישראל והיא מאפשרת גם לישראלים בעלי חשבון בנק ישראלי להחזיק חשבון ולבצע תשלומים.

כרטיס אשראי חד פעמי

לזהירים במיוחד, קיימים שירותים המנפיקים מספר כרטיס לשימוש חד פעמי. לאחר שימוש זה הכרטיס חדל מלהיות פעיל.

היזהרו מהוראות קבע למיניהם

במצב רגיל, תתבקשו להכניס מחדש לפחות חלק מפרטי כרטיס האשראי ברכישה חוזרת באתר. יש חריג אחד והוא חיוב מתמשך. הוראת קבע. כאשר נתתם אישור לחיוב כזה, בית העסק מחזיק את פרטי הכרטיס המלאים וכך גדל הסיכון שאתם לוקחים. לכן ההמלצה היא: לא לחתום על הוראות קבע בכרטיס אשראי ולבצע את התשלום הקבוע, ידנית, חודש בחודשו.

איזה מידע ניתן לשלוף מהמחשב שלך

כתבתי על כך במאמרים אחרים. בכל גלישה או מילוי טופס כזה או אחר, נשמרים במחשב פרטים שניתנים לשליפה בעתיד. על פי רוב לא יכלול מידע זה מספרי כרטיס אשראי, אולם כן יכלול מידע אישי אחר כמו מספר תעודת זהות, כתובת, טלפון וסיסמאות שהודלקו לאתרים השונים. בנוסף עשויים להישמר פרטי חשבון בנק ולפחות חלק מפרטי הגישה לבנקאות באיננרנט.

כיצד למנוע? להשתמש בפיירוול חזק הכולל אנטי וירוס, ולהריץ סריקה מלאה (זו שאורכת שעות) באופן תדיר.

קיימת דרך לבדוק איזה מידע שמור במחשב. מידע זה נשמר בדרך קבע באזור בשם Protected Storage. ישנם כלים המציגים מידע זה. לדוגמה הכלי הבא. ניתן לחפש “Protected Storage Viewer” על מנת למצוא כלים נוספים. על מנת למנוע שמירת מידע זה, יש להשיב בשלילה על השאלה המופיעה “האם לשמור את ה… “. הודעה זו מופיעה בכל עת שנרשמים לאתר חדש או מקלידים סיסמה בפעם הראשונה. זה אמנם נוח, אבל פחות בטוח.

היזהרו מפישינג

פישינג הנו כינוי לתרגיל מלוכלך שבו מבקשים מציעים לכם עזרה או מתריעים על בעיה אותה אתם צריכים לפתור, כאשר למעשה, גונבים לכם מידע באמתלה כזו או אחרת. לדוגמה, הודעה על כך שהגישה לבנקאות באינטרנט נחסמה וכדי לבטל את החסימה יש להכנס ללינק הבא.

קל לזהות אתרים אלה, והסימן הראשון הוא שהכתובת אליה אתם מופנים שונה מזו של מי שכביכול פונה אליכם. לדוגמה, אתם מקבלים מייל מבנק לאומי וגם על הלינק שמופיע בגוף המייל כתוב: leumi.co.il אולם זו אחיזת עיניים. כאשר עולה הדף, תראו שהכתובת שונה לחלוטין. על פי רוב, כלל לא בישראל. לעיתים, ישקיע ההאקר וירכוש דומיין בעל משמעות כמו banksecurityservice אולם גם אז, אין ליפול בפח. שם הדומיין צריך להופיע במלואו בסוף הכתובות לפני כל דבר שמופיע לאחריה.

לדוגמה:

https://xxxxxxxx.leumi.co.il/yyyyyyyyy

בסדר

http://leumi.co.il.xxxxxxxx/yyyyyyy

לא בסדר

הסיבה: ה”xxxxx” יכול להיות כל דומיין וניתן להוסיף כל דבר לפני שם הדומיין אולם לא אחריו. ה”yyyy” הוא שם הדף או הקוד שמורץ באותו רגע.

וכמובן, אם הכתובת לא מתחילה בhttps ירוק, אל תתנו אמון באתר.

אתרי הפישינג בנויים על ידי דף מזוייף שמפנה את המידע שאתם מקלידים להאקר, אולם שאר הדפים והלינקים מועתקים אחד לאחד מהאתר האמיתי של הבנק, לכן אם לחצתם על about us, והגעתם לדף האמיתי של הבנק או חברת האשראי, זה עדיין לא אומר שהאתר אינו מזוייף.

דרך נוספת לעלות על אתרים כאלה: הכניסו מידע כיד הדמיון הטובה ותראה כמה בקלות מידע זה מתקבל ללא עוררין. ראו למשל את המאמר הבא.

כמה קשה לנחש מספר כרטיס אשראי

סוגיה נוספת, לכאורה פחות רלוונטית, נוגעת למבנה כרטיס האשראי. בשנת 1998 פיתחתי מערכת דירוג אשראי, והשתתפתי במספר פיילוטים עם חברות האשראי בישראל. בלי להכנס לפרטים חסויים, ניתן לומר שלהאקר שידועים 4 הספרות האחרונות של כרטיס אשראי, סוג הכרטיס ופרטים נוספים, יכול מהר יחסית לנחש את מספר הכרטיס. 8 הספרות הראשונות הן פונקציה של סוג הכרטיס (למשל: 4 שייך לויזה), מדינה, סוג הכרטיס ושם הבנק. למעשה, קיים בסיס נתונים פחות או יותר זמין לכל בשם Bin Database בו ניתן לשייך את הספרות הראשונות לפרטים אודות הכרטיס ולהפך (כלומר אם האקר מכוון לכרטיסים ישראלים, יש לו פחות קומבינציות לבדוק). נוסף לכך מנגנון ספרת ביקורת שנועדה למנוע הונאה וזיופים אולם במקרה הזה (של “הינדוס הפוך”) פועלת לטובתם משום שהיא מצמצמת עוד יותר את המספרים האפשריים שמשלימים למספר ש-4 הספרות האחרונות שלו נתונות. במאמר מוסגר, ניתן למעשה לייצר מספר כרטיס אשראי שכלל אינו קיים תוך שימוש באלגוריתמים שזמינים באינטרנט, כולל הסוד השמור מכל – והוא הלוגיקה מאחורי 3 הספרות בגב הכרטיס. אני מעריך שמי שמחפש מאד, ימצא גם את הדרך להפיק ספרות אלה בצורה לוגית.

איזה פרטים באמת נגנבו

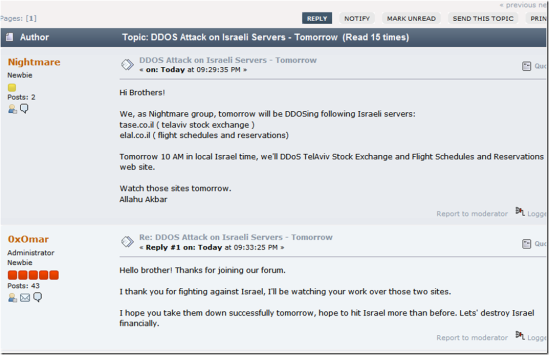

כאן המקום לתת מידע ספציפי יותר אודות ההאקר, ששמו 0xOmar, והאתר בו פורסם הלינק להורדת פרטי כרטיסי האשראי. מדובר בקובץ מכווץ בפורמט zip אשר הועלה לשירות העלאת קבצים בשם Multiupload. השירות הסיר את הקובץ בטענה (המוצדקת כמובן) שהקובץ מפר את תקנות האתר.

זו הכתובת של הקובץ שהוסר: http://www.multiupload.com/OM1S9YLZKV

לסיכום

על אף תקפות העצות במאמר זה, אין דרך למנוע דליפת פרטי כרטיסי אשראי ולמרות זאת כל אחד מוגן כל עוד הוא בודק את דף החשבון באופן קבוע ומתריע על כל עיסקה לא מזוהה. במקרה כזה, החשבון יזוכה, וחברות האשראי נותנות אחריות מלאה על כל שימוש בלתי מורשה בכרטיס.